El 20 de marzo de 2013 publiqué una entrada en mi antiguo blog “Picadillo” que titulé “Soy del 1%”. En aquella ocasión hablaba de los cambios recientes al algoritmo de Google, conocido para aquella época como “Penguin”, y cómo enfatizaba en el “Contenido Fresco y Relevante” como la clave para colocarse favorablemente en los SERPs.

El 20 de marzo de 2013 publiqué una entrada en mi antiguo blog “Picadillo” que titulé “Soy del 1%”. En aquella ocasión hablaba de los cambios recientes al algoritmo de Google, conocido para aquella época como “Penguin”, y cómo enfatizaba en el “Contenido Fresco y Relevante” como la clave para colocarse favorablemente en los SERPs.

Para aquellos de ustedes que sean novatos en el mundo de la Internet, el término SERP se refiere a la página de resultados que nos presenta un motor de búsqueda cuando indagamos sobre cualquier término o frase. En inglés le llaman “Search Engine Result Pages”. De ahí la abreviación “SERPs”.

Para esta ocasión quise revisitar aquella entrada para revisar la distribución de gente que consume contenido vis-a-vis la cantidad que lo producen. Y para mi sorpresa, los por cientos no han variado un ápice. Si acaso, la cosa ha empeorado. De ahí mii reciente entrada: “Regurgiteros | la Repetición Innecesaria De La Misma Mierda”.

No podemos perder de vista que en el 2013 las redes sociales estaban todavía en su etapa incipiente. Aún así, ya veíamos las primeras señales de cómo la gente gravitaba hacia ellas por lo seductoras que las hacían sus algoritmos. Recientemente todo eso salió a la luz en el documental de Netflix: “The Social Dilemma”.

Según Wikipedia, la enciclopedia y sitio de información cibernético, 90% de la gente que visitaba la Internet en el 2013 se limitaba a consumir contenido, 9% interactuaba con él y solamente el 1% producía contenido original. A la fecha de hoy esos por cientos continúan siendo idénticos.

Lo que sí han cambiado son las redes sociales. Los algoritmos que controlan estos sitios se han vuelto tan restrictivos y tan manipuladores que su utilidad como fuente de tráfico orgánico es casi inexistente. Puesto en palabras llanas, en las redes sociales de hoy la única manera de que la gente vea lo que publiques es pagar.

Pero la cosa no se queda ahí, recientemente vimos cómo el Congreso de los Estados Unidos increpó a la compañía Alphabet, la matriz de Google, por manipular los resultados de búsqueda (SERPs). Y lo curioso es la manera que se han ideado para favorecer a sus anunciantes.

De ordinario, uno pensaría que mientras más información aparezca en los SERPs mejor es para el dueño de una página. Pero ese no es necesariamente el caso. Las versiones más recientes del algoritmo de Google escudriñan cada página y colocan la suficiente información en los SERPs para satisfacer la curiosidad del que navega. Esto propicia que no le den click a los hipervínculos.

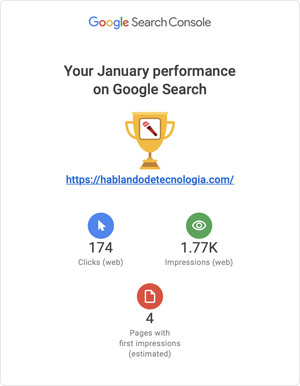

En un escenario así las únicas páginas que van a recibir clicks van a ser las que están más arriba. Y esas, generalmente, son las que han pagado por colocación. Encima de eso tienen el cinismo de enviar informes mensuales donde detallan la cantidad de gente que ven nuestra página en los SERPs (impresiones), la cantidad que le dan “click” y la cantidad que llegan por primera vez.

De los datos de enero de mi página de Hablando de Tecnología se desprenden varias cosas interesantes. Primeramente, 1,770 personas vieron mi página en los resultados de búsqueda. Al igual que en los redes sociales, si no pagas nadie te ve. De esas sólo 173 le dieron click a nuestro enlace. Eso representa un CTR “click through rate” del 9.83%. A primera vista casi 10% de CTR no suena tan mal, pero hay que recordar que 10% de poco sigue siendo poco.

Para colmo de males, Google nos dice que de esos 173 visitantes de enero sólo 4 fueron visitas nuevas. Los demás fueron personas que ya han visitado el sitio en el pasado.

¿QUÉ QUIERE DECIR TODO ESTO?

- La gente escucha los podcasts en los agregadores – En sus orígenes Hablando De Tecnología fue un podcast que surgió de mi participación en un programa de televisión, y subsiguientemente en uno de radio en Puerto Rico.

El diseño original del podcast se basó en la publicación de archivos de audio en la Internet recogidos bajo un documento xhtml llamado un alimentador RSS. Casi desde los inicios surgieron una serie de sitios llamados “agregadores” que convenientemente recogían los distintos alimentadores RSS y los presentaban de manera organizada y visualmente atractiva para el usuario.

En ese grupo de agregadores originales estaban Podcast Alley, Podcast Pickle y Podcast Addict. En el 2005 todo cambió cuando Apple añadió el podcast a su popular aplicación iTunes y lo integró a su popular reproductor iPod.

A primera vista parecería que Apple le hizo el gran favor a los podcasters, porque popularizó el medio. Y no hay duda de que en gran medida sería cierto. Pero no es menos cierto que también acaparó la mayor parte del tráfico de un medio emergente y lo dirigió a la vez hacia su tienda de música.

A primera vista parecería que Apple le hizo el gran favor a los podcasters, porque popularizó el medio. Y no hay duda de que en gran medida sería cierto. Pero no es menos cierto que también acaparó la mayor parte del tráfico de un medio emergente y lo dirigió a la vez hacia su tienda de música.

Hoy en día la lista de agregadores crece casi a diario pero el que sigue a la cabeza es Apple. De igual manera, ningún podcaster pensaría en retirar su alimentador RSS de Apple Podcasts porque representaría renunciar a la mayor parte de su audiencia.

- El mercado de hoy se concentra en la atención – Al igual que las redes sociales no quieren que sus usuarios salgan de su esfera de influencia, los agregadores no quieren que los escuchas oigan podcasts en sus respectivas páginas. En la Internet cada cual hala a los usuarios hacia su respectiva propiedad porque allí le sirve anuncios y le vende cosas.

La clave está en quién atraiga mejor al usuario y lo mantenga por más tiempo dentro de su esfera de influencia.

- El contenido de hoy tiene que ser fresco, relevante y exclusivo – En el 2013 hablábamos de que el algoritmo “Penguin” de Google favorecía el contenido “fresco y relevante”. Eso continúa siendo así hasta hoy en día. Pero, como decíamos hace unos minutos, los motores de búsqueda de hoy favorecen a sus anunciantes y desaniman el tráfico orgánico, aún cuando nuestras páginas se coloquen favorablemente en ellos.

Y eso no es que lo diga yo. Es que por eso fue que el Congreso de los Estados Unidos los acusó en meses pasados.

Por eso el contenido en el año 2021 no sólo tiene que ser fresco y relevante. También tiene que ser exclusivo para estimular al usuario a que visite nuestra página.

Eso se puede lograr mediante varias tecnologías:

Dominios exclusivos: En Hablando De Tecnología hay videos que sólo se ven bajo nuestro dominio. Aún si el visitante lograra obtener el URL del video (cosa que no es fácil) encontraría que sólo funciona bajo nuestro dominio. Si trata de abrirlo directamente en su navegador va a encontrar que no funciona.

Creación de listas: La creación de listas no es un concepto nuevo. Los expertos en mercadeo directo vienen usando listas desde comienzos del siglo 20.

La manera de crear una lista segmentada trasciende por mucho los objetivos de esta entrada, pero basta con decir que tener una lista nos permite acceso directo a nuestra audiencia.

Ya hemos visto lo que 25 años de regalarle nuestra información a las redes sociales, a los motores de búsqueda, a los agregadores y a los mercaderes online han hecho por nosotros. La contestación sucinta es NADA. Hoy en día ellos son dueños de la información, nosotros se la regalamos, y ahora pretenden que le paguemos por usarla.

Contenido restricto: Este puede ser gratuito o de pago. El caso es que el usuario tenga que registrarse para accederlo. Una vez registrado comenzará a recibir información cada vez que publiquemos algo nuevo.

Quizás te parezca que obligamos al usuario a entrar en nuestra órbita. ¿Pero, acaso eso no es lo mismo que hacen todas las organizaciones modernas?

Cuando te registras en cualquier servicio de Internet lo primero que te piden es la dirección de correo electrónico. ¿Para qué piensas que lo hacen? Lo hacen para bombardearte de correo electrónico.

Piénsalo. ¿Cuántos correos recibes diariamente de Facebook, LinkedIn, Twitter, Ebay y Amazon (asumiendo que tengas cuenta con todos ellos). Para que tengas una idea, a nivel mundial durante el año 2020 se enviaron 293.6 billones de correos electrónicos diariamente.

Así es como todas estas organizaciones nos mantienen en su esfera de influencia.

Cuando publico cualquier cosa en Hablando De Tecnología, ya sea un episodio del podcast, una entrada del blog, o un video, recibo “gotitas” de tráfico orgánico proveniente de Google, Bing, Facebook, LinkedIn y Twitter. El grueso de mi tráfico llega de gente que han estado en mi lista por años y que reciben un correo cada vez que publico algo nuevo.

Y aún cuando estuve varios años sin procurar añadir nombres nuevos a mi lista, la cantidad de personas que se han dado de baja es tan minúscula que no ha afectado para nada mi audiencia. Eso habla bien de la calidad de nuestro contenido y del hecho de que no abuso mi lista.

DOS PROMESAS AL UNIRSE A MI LISTA

Cuando las personas se unen a mi lista les hago dos promesas. Primero, que no compartiremos la información. Eso es algo que las redes sociales no te prometen. Una vez le das tu correo electrónico comienzas a recibir todo tipo de ofertas. ¿Sabes por qué? Porque estas empresas venden listas, agregadas demográfica y psicográficamente, a terceros que luego nos bombardean de correo basura.

Cuando las personas se unen a mi lista les hago dos promesas. Primero, que no compartiremos la información. Eso es algo que las redes sociales no te prometen. Una vez le das tu correo electrónico comienzas a recibir todo tipo de ofertas. ¿Sabes por qué? Porque estas empresas venden listas, agregadas demográfica y psicográficamente, a terceros que luego nos bombardean de correo basura.

Para que tengas una idea, durante el 2020 llegaron más de 60 billones de correos basura diariamente. Definitivamente el mundo no necesita más correos basura.

Segundo, no abusaremos el privilegio. Tener acceso directo a tu audiencia mediante correo electrónico es un privilegio. Págale el favor y no los inundes de correo basura.

Si lo haces pueden suceder varias cosas:

- Pueden pedir ser removidos de tu lista

- Pueden acusarte de spammer

- Tu dirección de correo puede ser bloqueada

- Tu audiencia puede ir en descenso

El CAMSPAM Act del año 2000 exige que todo correo de mercadeo lleve al pie un enlace para solicitar ser removido de la lista. El no incluir dicho enlace es ilegal y puede ser causal para que tu correo sea bloqueado.

Al bombardear a tu audiencia con correos de ventas o promoción propicias el que te soliciten que los saques de la lista.

Algunos “webmasters” inescrupulosos se hacen de la vista larga y continúan enviando correos sin piedad. Esto propicia que los usuarios los reporten como spammers y su correo sea bloqueado a nivel de dirección de IP.

Algunos “webmasters” inescrupulosos se hacen de la vista larga y continúan enviando correos sin piedad. Esto propicia que los usuarios los reporten como spammers y su correo sea bloqueado a nivel de dirección de IP.

Las repercusiones técnicas que eso tiene son nefastas y este no es el momento de entrar en ellas. Pero basta con decir que una vez que eso te suceda tus correos no van a llegar a ningún sitio. Básicamente te aíslan del mundo de la Internet.

Y claro, sobra decir que tu audiencia tampoco te va a querer. Después de todo, la imagen que van a tener de ti es la de un irresponsable que le inundaba el buzón de porquerías.

Así que, como decía un amigo mío, en esto del correo electrónico “lo poquito es bueno, y si es menos, mejor todavía”.

EL CONTENIDO FRESCO Y RELEVANTE EN EL 2021

Hoy en día el contenido fresco y relevante es más importante que nunca. Sobre todo si también es exclusivo. Ya no basta con publicar contenido fresco y relevante y contar con que Google, Bing y las redes sociales traigan visitas a nuestra página.

¡Ahora las visitas las tenemos que traer nosotros!

Tenemos que acompañar el contenido fresco y relevante con exclusividad. Tenemos que crear contenido que sólo puedan acceder a través de nuestra página.

En Hablando de Tecnología estamos colocando contenido exclusivo, alguno gratuito y alguno de pago, que puedes consumir con tu nombre de usuario y contraseña.

Te invito a explorarlo.

OTROS EPISODIOS QUE TE PUEDEN INTERESAR:

- La Importancia De Usar Una Contraseña Fuerte

- El Verdadero Significado De “Gratis” En La Internet

- El Modelo De La Comunicación

- 15 Formas De Hacer Buenas Fotos Con Cualquier Cámara

- Cómo Protegerte De Las Fallas Eléctricas

©2021, Orlando Mergal, MA

_________________

El autor es Experto En Comunicación Corporativa (Lic. R-500),

Autor de más de media docena de Publicaciones de Autoayuda

y Productor de Contenido Digital

Inf. 787-306-1590 • 787-750-0000

A primera vista parecería que Apple le hizo el gran favor a los podcasters, porque popularizó el medio. Y no hay duda de que en gran medida sería cierto. Pero no es menos cierto que también acaparó la mayor parte del tráfico de un medio emergente y lo dirigió a la vez hacia su tienda de música.

A primera vista parecería que Apple le hizo el gran favor a los podcasters, porque popularizó el medio. Y no hay duda de que en gran medida sería cierto. Pero no es menos cierto que también acaparó la mayor parte del tráfico de un medio emergente y lo dirigió a la vez hacia su tienda de música.

Cualquiera que lleve algún tiempo trabajando con páginas Internet sabe que la velocidad de descarga es. crucial. Es uno de los criterios principales que toman en consideración los motores de búsqueda para determinar tu colocación en los SERPs.

Cualquiera que lleve algún tiempo trabajando con páginas Internet sabe que la velocidad de descarga es. crucial. Es uno de los criterios principales que toman en consideración los motores de búsqueda para determinar tu colocación en los SERPs.

Decidí adoptar el modelo “paga-por-ver” en lugar del modelo de “membresía” porque el segundo es más restrictivo.

Decidí adoptar el modelo “paga-por-ver” en lugar del modelo de “membresía” porque el segundo es más restrictivo.